Неизвестный хакер или группа хакеров, сорвав в декабре куш в размере около $1 млн, продолжают охоту за средствами пользователей одного из старейших кошельков-приложений Electrum. Выпуск обновления позволил снизить уровень угрозы, но злоумышленники умело используют особенности сетевой архитектуры приложения и постоянно совершенствуют свою тактику.

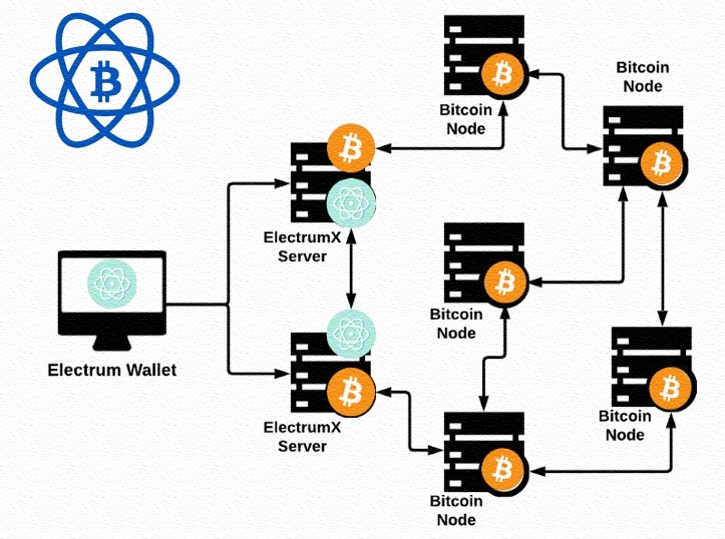

Соответствующими выводами поделился эксперт по вопросам безопасности криптобиржи Coinbase Питер Качергински. Архитектура сети Electrum является уникальной в своем роде, поскольку использует отдельную распределенную сеть, серверы которой служат шлюзами, соединяющими пользователей приложения с сетью Биткоина. Тот факт, что хакерам удалось захватить контроль над значительным количеством таких серверов, не только внушает опасения сам по себе, но и способен вызвать значительно более серьезные последствия, убежден Качергински.

Первый уровень фишинговой атаки, принесшей хакерам успех в декабре — рассылка через подконтрольные хакерам серверы уведомления об очередном обновлении, которое предлагалось скачать с репозитория GitHub. В этом обновлении и таился вредоносный код.

Углубившись в технические аспекты атаки, Качергински пришел к выводу, что из 657 активных нод сети в определенный момент 471 сервер, то есть 71% всей сети, рассылал сообщения, содержащие ссылки с вредоносным кодом. Причем хакеры оперативно меняли реквизиты сообщений, адаптируя фишинговую копию страницы на репозитории Github в соответствии с выходом официальных обновлений.

Однако, по мнению эксперта, сама по себе рассылка фишинговых сообщений — это меньшее зло, с которым не так сложно бороться. Гораздо больше опасений внушает способность злоумышленников контролировать большую часть сети серверов Electrum.

По мнению Качергински, такой контроль может позволить им вводить в заблуждение пользователей Electrum, например, скрывая данные о входящих транзакциях, или лишая пользователя возможности отправлять средства, используя кошелек. Существует также угроза деанонимизации пользователя — контроль над двумя третями серверов сети означает, что хакеры могут попытаться отследить пользователя, отсортировав все IP-адреса, ассоциируемые с конкретным биткоин-адресом.

Команда проекта в значительной степени продвинулась в решении этой проблемы, выпустив обновления, в которых, например, содержится черный список скомпрометированных серверов. В новой версии также отключена возможность отправки сервером всплывающего сообщения об ошибке, которой воспользовались хакеры. Однако пользователи и операторы серверов, по каким-то причинам не обновившие ПО, по-прежнему остаются в зоне риска.